Attacco di Phishing ai clienti di Banca Stato, si poteva far qualcosa per impedirlo?

Come un ladro di notte

Perché gli hacker cercano di entrare negli edifici di una organizzazione come fossero comuni ladri?

Come riconoscere i link pericolosi

Una breve guida per difendersi dai link pericolosi

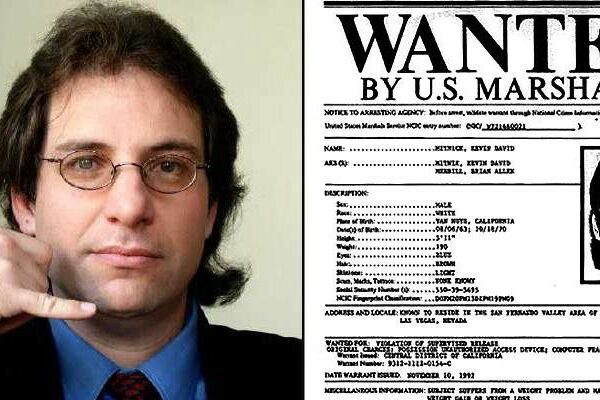

Hackerare gli essere umani

Uno sguardo alle tecniche degli hacker che sfruttano le debolezze degli esseri umani

Scam: vecchie truffe, nuove tecnologie

Lo Scam non è altro che la versione 2.0 di truffe antiche.

Phishing: un attacco, tante forme!

Il Phishing è l’attacco informatico che tutti hanno sentito nominare, ma lo conosciamo veramente?

QR code al servizio dei Cyber-Criminali

Immaginiamo come un hacker potrebbe sfruttare le comodità pericolose dei codici QR

UBER sotto attacco!

Come è fatto un attacco informatico? Scopriamolo grazie ad UBER!

Fidarsi bene, non fidarsi è meglio…

E se vi dicessi che siamo tutti manipolati e ve lo provassi?

Un sipario aperto sulle tecniche di Ingegneria Sociale!

L’arte dell’Inganno

Il fattore umano è l’anello debole della sicurezza.