Se esiste un termine informatico che ormai tutti conoscono, questo è sicuramente Phishing.

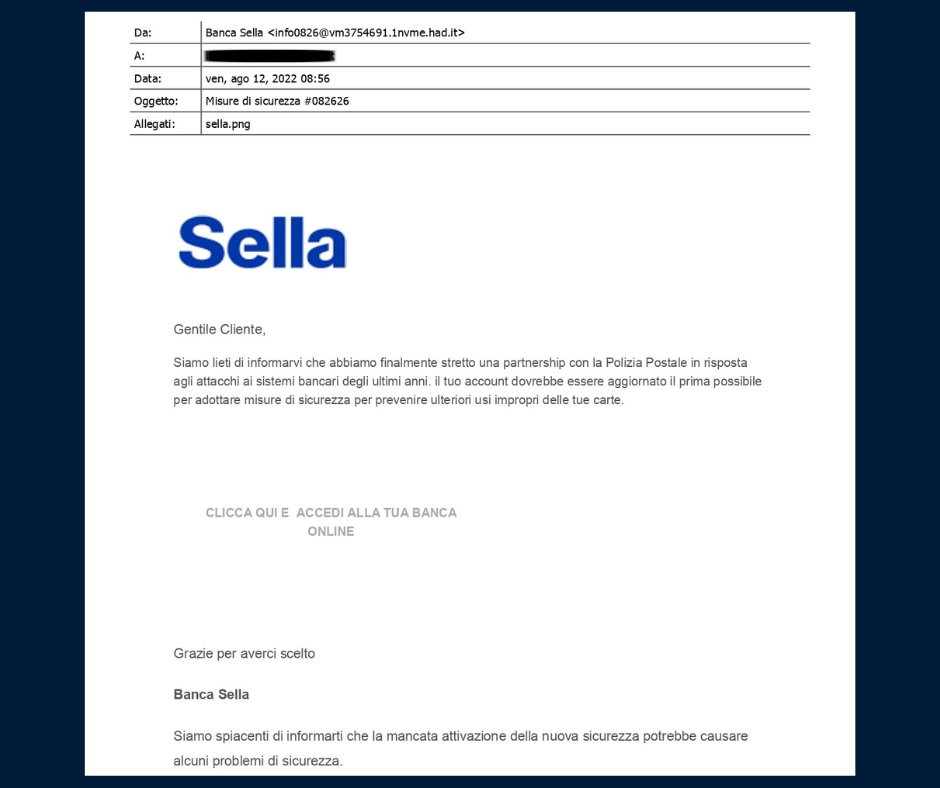

Non passa giorno che la nostra casella di posta elettronica sia raggiunta da qualche mail sospetta inviata da banche presso le quali nemmeno abbiamo un conto. Se capita di aprirle si leggono frasi sconclusionate, orrori ortografici e grafiche talmente dozzinali da rendere evidente che qualcosa non quadra, eppure il Phishing, ancora oggi, è uno dei principali vettori attraverso i quali gli hacker riescono ad ottenere accesso a sistemi ritenuti sicuri o depredare i conti del malcapitato di turno. Viene da chiedersi come sia possibile che nonostante una modalità di attacco ben conosciuta e della quale si parla moltissimo, ancora le persone tendano a cascarci.

Purtroppo il Phishing è un attacco di Ingegneria Sociale e come tale è capace di far leva su elementi comportamentali, come fretta o disattenzione, che ci possono indurre in errore. Inoltre la tipologia di Phishing che noi associamo alle email si declina in attacchi diversi in termini tecnici, ma identici nella modalità con la quale arrivano a minacciare i nostri dati, i nostri soldi, i nostri account.

Photo by Hannes Johnson on Unsplash

Esistono quindi categorie diverse di Phishing e altre ne nasceranno con nuove tecnologie, come ad esempio lo sfruttamento dei QR CODE, ma soprattutto esistono categorie di Phishing contro le quali la difesa non è per nulla semplice. Conoscerle è importante perché associare il Phishing alla sola email che fa il verso alle mail del nostro istituto bancario può portare a non identificare la minaccia.

Ad esempio tutti sappiamo che lo SPAM è una comunicazione pubblicitaria che ci annoia, ci disturba, che esaurisce, se eccessivo, le risorse di calcolo e rete di un sistema, ma non rappresenta una minaccia diretta per gli utenti. Questa è la percezione, in realtà lo SPAM può essere veicolo di un particolare tipo di Phishing come vedremo.

Phishing

Strictu sensu il Phishing è una truffa che tenta di indurre la vittima a rivelare dati sensibili, come ad esempio le credenziali di accesso ad un sistema, spesso impersonando una controparte autorevole quali la Polizia, una banca o l’assistenza tecnica di un determinato prodotto. Solitamente questo tipo di attacchi è facilmente individuabile, ma attenzione che se fatti con cura potrebbero facilmente trarre in inganno.

Spear Phishing

Una variante molto usata per gli attacchi informatici è lo Spear Phishing, una forma di Phishing molto curata che in base a ricerche e raccolta informazioni viene sartorialmente ritagliata per colpire una persona o un gruppo ristretto di persone. Questa attenzione verso il particolare lo rende un attacco contro il quale è molto difficile difendersi; non colpisce ad ampio raggio, piuttosto cerca di mirare un interesse specifico della vittima per suscitare attenzione e fargli abbassare le difese.

Whaling

Il Whaling è uno specifico Spear Phishing pericolosissimo perché mira a grandi personalità, amministratori delegati, politici, attori, in generale utenti che possono scoprirsi parecchio vulnerabili.

Spimming

Questa variante sfrutta i sistemi di messaggistica come Telegram, Signal o Whatsapp. Un caso di Spimming, utile per dimostrare cosa siano Spimming e Whaling, coinvolse Jess Bezos che venne preso di mira per la campagna che il Washington Post avviò contro il governo Saudita dopo l’orrendo omicidio del giornalista Jamal Khashoggi. In quel caso lo stesso uomo forte del governo saudita Moḥammad bin Salmān inviò un breve video via Whatsapp all’editore di uno dei più importanti giornali del globo, nonché uomo tra i più ricchi al mondo e grazie a quel messaggio riusci a infettarne il telefono permettendo l’accesso ai dati personali e foto private.

Photo by Nicolas J Leclercq on Unsplash

Pharming

Quando parliamo di Pharming ci riferiamo al più classico degli attacchi di Phishing, la mail con il link ad un sito infetto.

Smishing e Vhishing (VoIP or Voice Phishing)

Dulcis in fundo due attacchi di Phishing che sono specifici dei servizi di telefonia; il primo lo Smishing si riferisce ai messaggi SMS o MMS che includono link a siti che ospitano malware oppure cercano di spacciarsi come siti della nostra banca; il secondo è un attacco che usa la voce registrata o meno per indurci ad attivare un servizio o rivelare dati importanti.

Questa breve carrellata e l’esperienza dimostrano come ogni attacco sia una combinazione di tecniche diverse (non è forse lo Smishing allo stesso tempo Pharming?) è importante tenere sempre presente che il Phishing assume molte forme, quindi dobbiamo rimanere vigili e attenti, imparare a leggere bene le comunicazioni che ci arrivano, imparare ad individuare gli elementi sospetti, e soprattutto imparare a prenderci il tempo necessario per fare scelte consapevoli.

Header Photo by sue hughes on Unsplash

3 commenti su “Phishing: un attacco, tante forme!”

I commenti sono chiusi.